近日,瑞星威脅情報平臺監(jiān)測到一個新型微軟支持診斷工具遠程代碼執(zhí)行漏洞(CVE-2022-30190,又名"Follina"),目前在開源代碼平臺上已經(jīng)存在該漏洞的概念驗證代碼,同時捕獲到相關漏洞的在野利用樣本。

瑞星安全專家介紹,該樣本為Microsoft Word文檔,當用戶手動執(zhí)行后,會下載Qakbot木馬程序,從而被盜取隱私信息。目前,瑞星ESM防病毒終端安全防護系統(tǒng)可攔截相關漏洞利用行為,廣大用戶可安裝使用,避免該類威脅。

圖:瑞星ESM防病毒終端安全防護系統(tǒng)可攔截相關漏洞利用行為

漏洞概況:

5月30日,微軟發(fā)布了CVE-2022-30190這一漏洞,并介紹該漏洞存在于 Microsoft Support Diagnostic Tool(即微軟支持診斷工具,以下簡稱 MSDT),攻擊者可以利用該漏洞調用MSDT工具應用程序運行任意PowerShell代碼,隨后安裝程序、查看、更改或刪除數(shù)據(jù),或者創(chuàng)建帳戶。

攻擊原理:

瑞星安全專家介紹,當用戶打開惡意文檔后,攻擊者便可利用CVE-2022-30190漏洞與Microsoft Office的遠程模板加載功能進行配合,由Office從遠程網(wǎng)絡服務器獲取惡意HTML文件,HTML文件則會喚起MSDT工具應用程序并由其執(zhí)行惡意PowerShell代碼,該惡意代碼將會在用戶主機上從指定鏈接中下載Qakbot木馬并執(zhí)行,從而竊取用戶隱私信息。

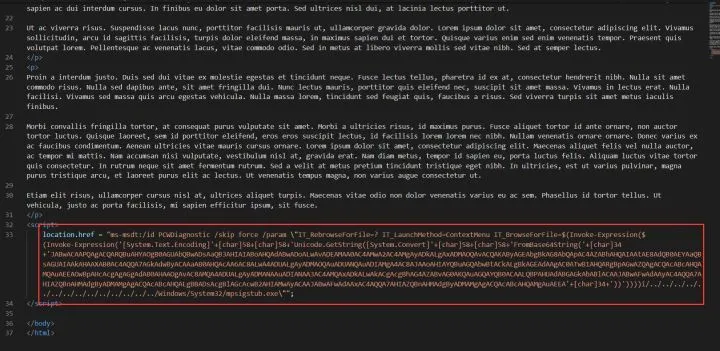

圖:病毒樣本相關代碼

瑞星安全專家介紹,CVE-2022-30190屬于高危漏洞,在宏被禁用的情況下仍然可以正常觸發(fā),并且當惡意文檔為RTF格式時,還可以通過Windows資源管理器中的預覽窗格觸發(fā)此漏洞的調用。

防范建議:

目前,瑞星ESM防病毒終端安全防護系統(tǒng)可攔截相關漏洞利用行為,同時廣大用戶也可參考微軟官方給出的防護建議,直接禁用MSDT URL協(xié)議。

具體操作步驟:

1. 以管理員身份運行命令提示符

2. 備份注冊表項,執(zhí)行命令:"reg export HKEY_CLASSES_ROOT\ms-msdt 指定文件名稱"

3. 執(zhí)行命令:"reg delete HKEY_CLASSES_ROOT\ms-msdt /f"

如需將該協(xié)議恢復使用,可進行如下操作:

1. 以管理員身份運行命令提示符

2. 執(zhí)行命令:"reg import 之前備份時指定的文件名稱"