引言

自2018年Github遭遇1.35Tbps的大流量攻擊以來,Tb級別攻擊首次出現在大眾面前。伴隨著物聯網、智能終端的蓬勃發展,當前Tb級別攻擊已越來越普遍。近日,UCloud安全團隊協助客戶成功防御了多次1.2Tbps的超大流量攻擊。下面將就此次攻擊事件簡單地向大家進行梳理和分析。

事件回顧

12月2日10:56:32 ? 11:49:06,UCloud一個重要的行業客戶突然遭受到159G的DDoS攻擊,因該用戶長期使用UCloud高防產品并對長期遭受攻擊已習以為常,就以為和往常一樣,只要攻擊沒有效果,對方就會放棄。

但是,11:54:41 ? 12:11:30第二波361G的攻擊到來,迅速引起了UCloud在后臺監控的安全人員注意,并提醒客戶此次攻擊不同以往。

12:56:51 第三波1.16Tbps超大規模的攻擊到來,后續攻擊黑客已將Tb級別攻擊常態化。

不過憑借UCloud超大的防護帶寬和安全中心10余年DDoS攻擊防護技術的積累,最終UCloud攜手該用戶成功抵御了這次持續時間很長的超大流量攻擊,保障了業務的穩定運行。

那么這么大的攻擊是怎么來的,又是如何成功被抵御的呢?

攻擊分析

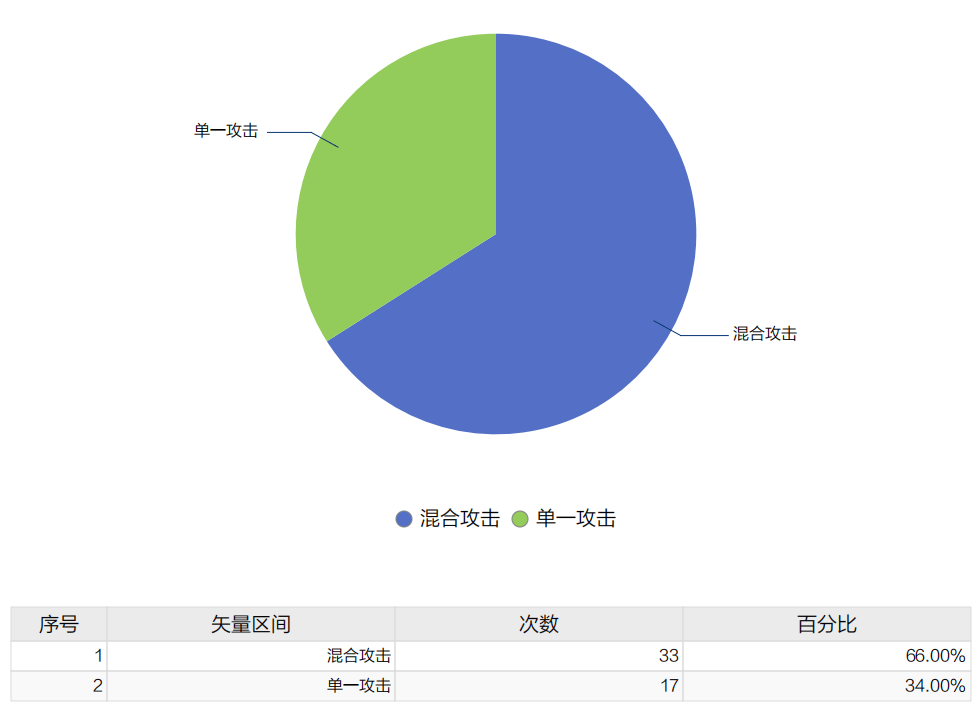

本次攻擊黑客手法復雜多變且持續時間長。其中混合型攻擊次數占比高達66%,包含了各種Flood攻擊、反射攻擊以及四層TCP的連接耗盡和七層的連接耗盡攻擊。

●攻擊類型:

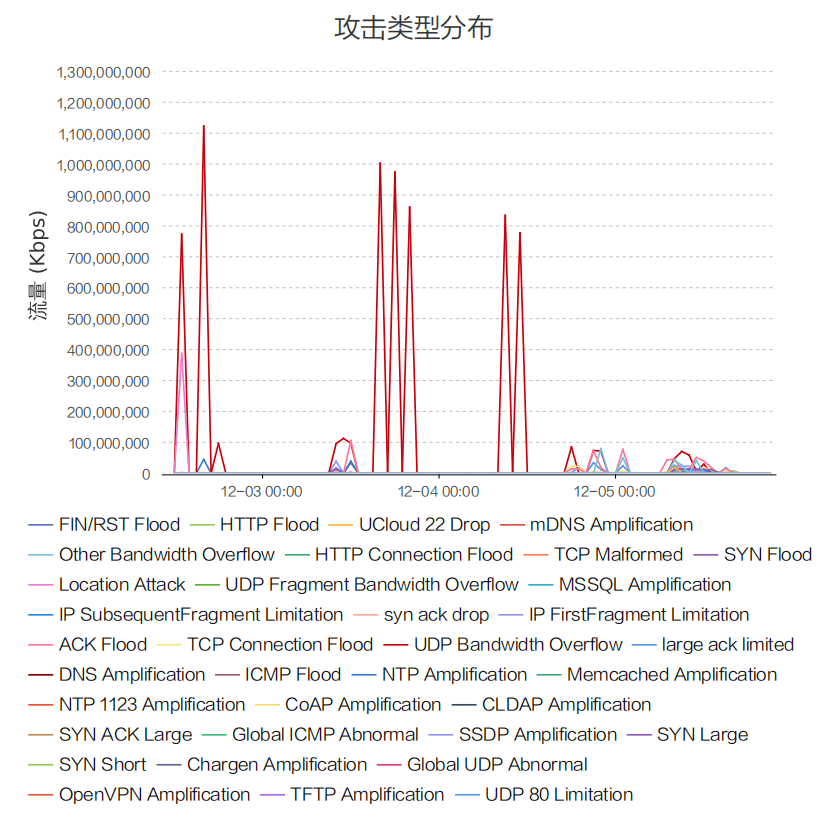

●攻擊類型分布:

●持續時間和流量峰值分布:

●異常類型分布TOP10:

攻擊來源分布

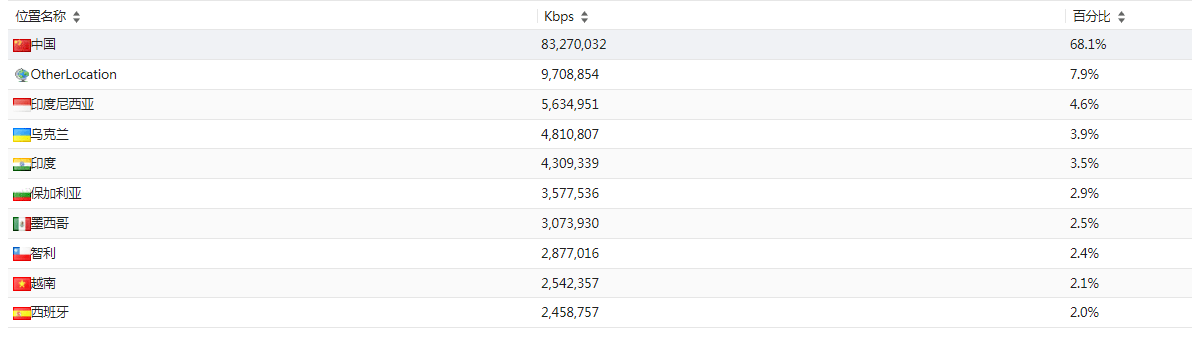

本次攻擊中國境內流量占比高達68.1%,海外流量合計占比31.9%。流量占比TOP10國家地區如下:

在國內方面,攻擊流量主要來源省份:山東省(14.6%)、江蘇省(13.9%)、云南省(13.7%)、浙江省(13.6%)。國內攻擊流量占比TOP10如下:

在攻擊源屬性方面,個人PC占比47%,IDC服務器占比32%,值得注意的是,在此次攻擊事件中物聯網設備占比達到21%,且物聯網設備作為攻擊源的數量呈明顯的增長趨勢。物聯網設備安全不容忽視。

由此可見,Tb級別的大流量攻擊已越來越容易實現,在大流量攻擊的同時,黑客還會摻雜著各種連接耗盡攻擊,以此增加防御的難度。

防護建議

為有效的防護DDoS攻擊,UCloud建議廠商、開發者、運營者提前做好如下事項:

一、評估攻擊風險

不同類型的業務在遭受DDoS攻擊風險時有很大的區別。所有業務運營者應根據自身行業的特性,以及業務歷史上遭受過的DDoS攻擊的情況制定應對方案。方案中明確在遭受DDoS攻擊時是否需要使用高防進行防護。

二、隱藏源站

目前市面上大多數的高防產品都是采用代理方式,所以在接入高防后,需要避免黑客繞過高防直接攻擊源站,必須注意要隱藏源站IP!!!

●接入高防的IP盡量未使用過(使用過的可能已經暴露)

●梳理業務邏輯,確認業務邏輯不會暴露自己IP

●安全掃描,避免服務器被植入后門

三、定制防護策略

以此次攻擊為例,黑客在使用大流量攻擊時,混雜了用于消耗服務器資源的TCP連接耗盡和HTTP連接耗盡攻擊。為了實現更優的防護效果,建議基于業務特性深度定制防護策略。

通常以如下維度定制防護策略:

●減小攻擊面:梳理業務協議和端口,封禁非必要的協議和端口。

●CC防護:根據業務特性提前配置好CC防護策略。

●私有協議:提前聯系高防服務商對業務流量進行攻擊分析,定制防護策略。防止TCP層的連接耗盡攻擊。

總結

DDoS作為一個簡單粗暴的攻擊手法,可以達到直接摧毀目標的目的。相對于其他攻擊手段DDoS攻擊技術要求和發動攻擊成本低,且攻擊效果可視。在各種黑色利益的驅使下,越來越多的人參與到DDoS攻擊行業并對攻擊手段進行升級,致使DDoS在互聯網行業愈演愈烈。

因此我們建議廠商、開發者、運營者提前評估業務風險,選擇安全可靠、可信賴的云服務商,必要的時候購買高防服務,與專家團隊緊密配合,深度定制防護方案,以保障業務的穩定運行。