屋漏偏逢連夜雨。

英特爾自從7月24日發布財報以來,可謂厄運連連:7nm制程被推遲、半個月內股價跌去2成、首席工程師離職。

更慘的是,今天他們有20GB的數據被黑客泄露了。

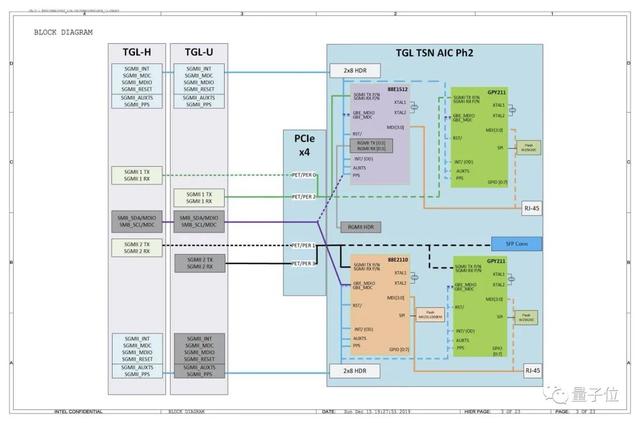

泄露內容可謂觸目驚心,不僅包括英特爾還未發布的Tiger Lake筆記本CPU的原理圖、固件,還有各種芯片的開發調試工具包,等于把英特爾家底完全暴露。

甚至英特爾的客戶SpaceX還躺槍了,英特爾為其制造的相機驅動程序,也在這份泄露名單中。

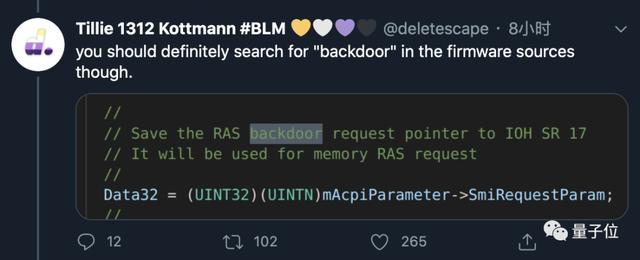

大家一直懷疑英特爾的CPU是否有后門,通過這次泄露事件得到了證實。獲得這份文件的工程師用關鍵詞“backdoor”搜索,發現英特爾居然將其赫然寫在代碼注釋里。

泄露始末

首先獲得這份文件是一名瑞士工程師Tillie Kottmann,他昨日收到了一封黑客的匿名郵件,這名黑客說自己之前已經違反了英特爾的有關規定。

這些數據是通過錯誤配置的Git存儲庫,云服務器、在線網絡門戶意外泄漏的。

黑客在與Kottmann對話中表示,英特爾員工的安全意識似乎也不夠,他們把壓縮包密碼設置成“Intel123”或“intel123”,從而能夠輕松被破解。

英特爾會犯如此低級錯誤,令不少網友大吃一驚,只能說英特爾的員工太懶了。

收到數據后,Kottmann將數據打包上傳到網盤,并將地址發布到自己的Telegram頻道(類似于微信公眾號),供個人下載。

外媒ZDNet在和安全專家溝通后,確認了這些內容的真實性。

Kottmann還說,今天發布的接近17GB的數據只是泄露內容的第一部分。

泄露內容

目前已經公開的17GB文件包含各種CPU芯片的設計數據,其中的測試文檔、源代碼和演示文稿可追溯到2018年甚至更早。

數據中有至強(Xeon)平臺的Verilog代碼。看過文檔的技術人員表示,如果其他CPU廠商看到這份數據,可能會對CPU的研發大有幫助。

文件中不僅包含英特爾過往的核心數據,還有即將發布的兩大CPU平臺的詳細信息。

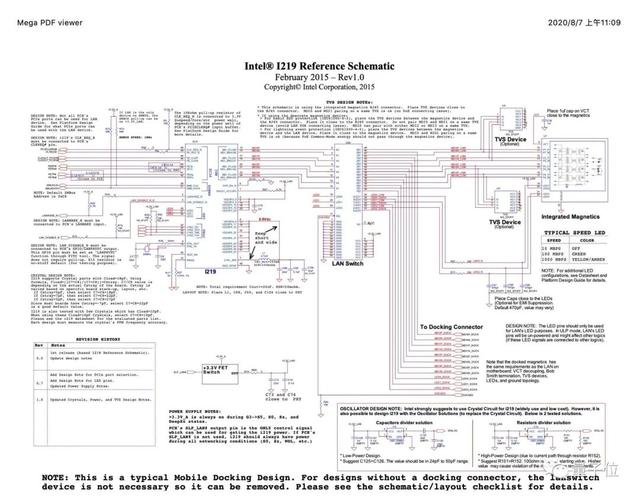

比如,即將發布的Tiger Lake移動CPU的原理圖、文檔、工具和固件,將于2020年底發布的第11代桌面級CPU——Rocket Lake——的仿真器。

詳細的泄露數據列表如下:

- 英特爾ME Bringup指南 + 工具 + 各平臺示例

- Kabylake(Purley平臺)BIOS參考代碼和示例代碼+初始化代碼

- 英特爾CEDFK(消費電子固件開發套件)

- 適用于各種平臺的芯片/ FSP源代碼包

- 各種英特爾開發和調試工具

- 針對Rocket Lake S和其他平臺的Simics仿真器

- 各種路線圖和其他文件

- 英特爾為SpaceX制造的相機驅動程序的二進制文件

- 未發布的Tiger Lake平臺的原理圖、文檔、工具+固件

- Kabylake FDK培訓視頻

- 適用于各種Intel ME版本的Intel Trace Hub +解碼器文件

- Elkhart Lake芯片參考和平臺示例代碼

- 各種Xeon平臺的Verilog內容

- 用于各種平臺的BIOS/TXE調試工具

- Bootguard SDK(加密zip壓縮包)

- 英特爾Snowridge/Snowfish進程模擬器ADK

- 各種原理圖

- 英特爾營銷材料模板(InDesign)

- 其他

Kottman將此次泄露事故稱為“exconfidential Lake”(秘密湖),因為Lake是英特CPU平臺命名的后綴,考慮到當前英特爾的桌面平臺是“Ice Lake”,有網友覺得叫“Ice Leak”似乎更為合適。

泄露事件發生幾個小時后,英特爾緊急發布官方聲明:

我們正在調查這一情況。該信息似乎來自英特爾資源與設計中心,該中心托管著供我們的客戶、合作伙伴以及已注冊訪問權限的其他外部人士的信息。我們相信擁有訪問權限的個人已下載并共享了這些信息數據。”

簡而言之,英特爾認為此次事件是數據被有權限的人士下載后而遭泄露,并非是公司遭到黑客攻擊。

因為泄露的文檔很多都指向了資源與設計中心,而該中心負責向英特爾合作伙伴提供非公開的技術文檔。

但黑客聲稱,他是通過Akamai CDN上托管的不安全服務器獲取數據的。黑客所說屬實,還是釋放煙霧彈迷惑英特爾,只能等待官方進一步調查結果。

這些數據能否被其他開發人員拿來使用,有網友提出了疑問:

有專業人士表示,這些代碼雖然已經泄露,但不能被當做開源代碼使用,之前微軟的泄露事件就是前車之鑒。

所以,雖然黑客公開了大量技術文檔,但是其他廠商像AMD都必須極力避嫌,否則將面臨英特爾的律師函警告。

參考鏈接:

https://twitter.com/hdante/status/1291465039459815429

https://www.zdnet.com/article/intel-investigating-breach-after-20gb-of-internal-documents-leak-online/