IT之家 2 月 22 日消息,Trellix 高級研究中心今天發布博文,披露了存在于 IOS 和 macOS 系統中的權限執行漏洞,攻擊者利用該漏洞可以獲取 iphone 和 Mac 用戶的消息、位置數據、照片、通話記錄等。

Trellix 在 coreduetd 進程中發現了第一個漏洞,攻擊者可以利用該漏洞訪問個人的日歷、地址簿和照片。

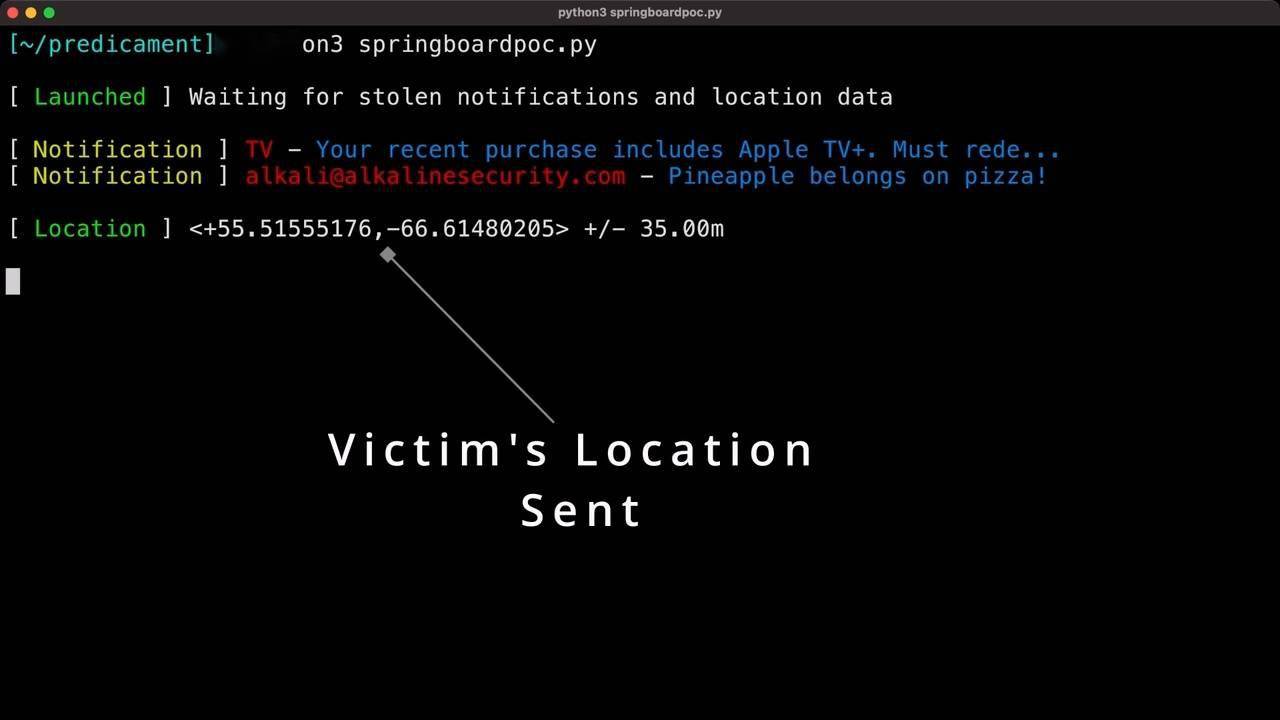

此外攻擊者還可以在 Springboard 中,利用 OSLogService 和 NSPredicate 中的漏洞,獲取攝像頭、麥克風、通話記錄等的訪問權限。

Trellix 在發現漏洞之后已經報告了蘋果公司。蘋果在 iOS 16.3 和 macOS 13.2 Ventura 中已經修復了 CVE-2023-23530 和 CVE-2023-23531 兩個漏洞。

Trellix 在博文中認可了蘋果的修復速度,后續實測發現蘋果通過改進內存處理機制,確實已經修復了上述漏洞。

IT之家附官方博文如下:Trellix Advanced Research Center Discovers a New Privilege Escalation Bug Class on macOS and iOS