前言:蜜罐技術(shù)的出現(xiàn)改變了這種被動態(tài)勢,它通過吸引、誘騙攻擊者,研究學(xué)習(xí)攻擊者的攻擊目的和攻擊手段,從而延緩乃至阻止攻擊破壞行為的發(fā)生,有效保護(hù)真實(shí)服務(wù)資源。

自網(wǎng)絡(luò)誕生以來,攻擊威脅事件層出不窮,網(wǎng)絡(luò)攻防對抗已成為信息時代背景下的無硝煙戰(zhàn)爭。然而,傳統(tǒng)的網(wǎng)絡(luò)防御技術(shù)如防火墻、入侵檢測技術(shù)等都是一種敵暗我明的被動防御,難以有效應(yīng)對攻擊者隨時隨地發(fā)起的無處不在的攻擊和威脅。蜜罐技術(shù)的出現(xiàn)改變了這種被動態(tài)勢,它通過吸引、誘騙攻擊者,研究學(xué)習(xí)攻擊者的攻擊目的和攻擊手段,從而延緩乃至阻止攻擊破壞行為的發(fā)生,有效保護(hù)真實(shí)服務(wù)資源。

一、什么是蜜罐技術(shù)

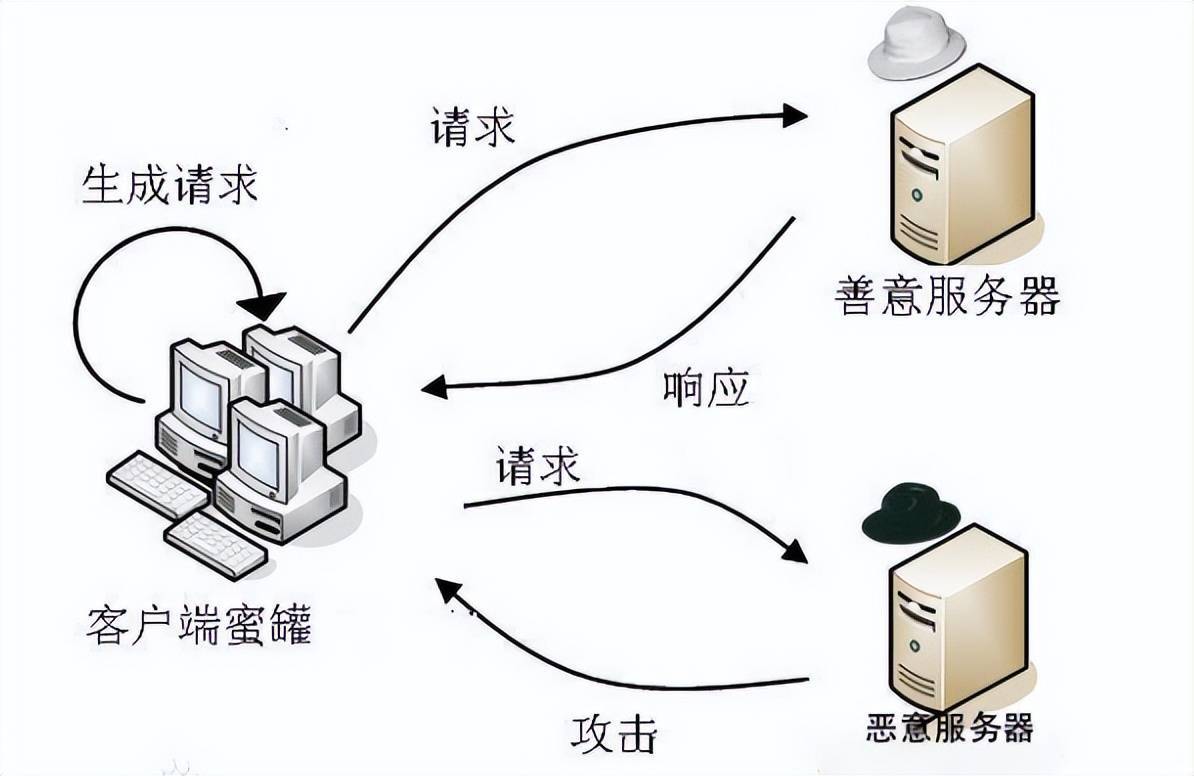

國際蜜罐技術(shù)研究組織Hone.NET Project的創(chuàng)始人Lance Spitzner給出了蜜罐的權(quán)威定義:蜜罐是一種安全資源,其價值在于被掃描、攻擊和攻陷。蜜罐并不向外界用戶提供任何服務(wù),所有進(jìn)出蜜罐的網(wǎng)絡(luò)流量都是非法的,都可能預(yù)示著一次掃描和攻擊,蜜罐的核心價值在于對這些非法活動進(jìn)行監(jiān)視、檢測和分析。

蜜罐是用來吸引那些入侵者,目的在于了解這些攻擊。蜜罐看起來就是一臺有一個或者多個可以被攻擊者利用漏洞的服務(wù)器或計(jì)算機(jī)主機(jī)。他們簡單的就如同一個默認(rèn)安裝的操作系統(tǒng)充滿了漏洞以及被攻破的可能性。

二、蜜罐技術(shù)的發(fā)展

蜜罐技術(shù)改變了傳統(tǒng)防御的被動局面。早期的蜜罐一般偽裝成存有漏洞的網(wǎng)絡(luò)服務(wù),對攻擊連接做出響應(yīng),從而對攻擊方進(jìn)行欺騙,增加攻擊代價并對其進(jìn)行監(jiān)控。由于這種虛擬蜜罐存在著交互程度低、捕獲攻擊信息有限且類型單一、較容易被攻擊者識別等問題。Spitzner等安全研究人員提出并倡導(dǎo)蜜網(wǎng)(honeynet)技術(shù),并在1999年成立了非贏利性研究組織The HoneynetProjectl。蜜網(wǎng)(是由多個蜜罐系統(tǒng)加上防火墻、入侵防御、系統(tǒng)行為記錄、自動報警與數(shù)據(jù)分析等輔助機(jī)制所組成的網(wǎng)絡(luò)體系結(jié)構(gòu),在蜜網(wǎng)體系結(jié)構(gòu)中可以使用真實(shí)系統(tǒng)作為蜜罐,為攻擊者提供更加充分的交互環(huán)境,也更難被攻擊者所識別。蜜網(wǎng)技術(shù)使得安全研究人員可以在高度可控的蜜罐網(wǎng)絡(luò)中,監(jiān)視所有誘捕到的攻擊活動行為。

為了克服傳統(tǒng)蜜罐技術(shù)與生俱來的監(jiān)測范圍受限的弱點(diǎn),The Honeynet Project在2003年開始引入分布式蜜罐(distributed honeypot)與分布式蜜網(wǎng)(distributedhoneynet)的技術(shù)概念,并于2005年開發(fā)完成Kanga分布式蜜網(wǎng)系統(tǒng),能夠?qū)⒏鱾€分支團(tuán)隊(duì)部署蜜網(wǎng)的捕獲數(shù)據(jù)進(jìn)行匯總分析。

分布式蜜罐/蜜網(wǎng)能夠通過支持在互聯(lián)網(wǎng)不同位置上進(jìn)行蜜罐系統(tǒng)的多點(diǎn)部署,有效地提升安全威脅監(jiān)測的覆蓋面,克服了傳統(tǒng)蜜罐監(jiān)測范圍窄的缺陷,因而成為目前安全業(yè)界采用蜜罐技術(shù)構(gòu)建互聯(lián)網(wǎng)安全威脅監(jiān)測體系的普遍部署模式,具有較大影響力的包括The Honeynet Project的Kanga及其后繼GDH系統(tǒng)、巴西分布式蜜罐系統(tǒng)、歐洲電信的Leurre、Com與SGNET系統(tǒng)、中國Matrix分布式蜜罐系統(tǒng)等。

在互聯(lián)網(wǎng)和業(yè)務(wù)網(wǎng)絡(luò)中以分布式方式大量部署蜜罐系統(tǒng),特別是在包含提供充分交互環(huán)境的高交互式蜜罐時,需要部署方投入大量的硬件設(shè)備與IP地址資源,并需要較多的維護(hù)人力成本。2003年,Spitzner提出了一種蜜罐系統(tǒng)部署的新型模式-蜜場(honeyfarm)。基于蜜場技術(shù)概念實(shí)現(xiàn)的網(wǎng)絡(luò)威脅預(yù)警與分析系統(tǒng)有Collapsar,Potemkin和 Icarus等。

三、蜜罐的目標(biāo)與作用

蜜罐技術(shù)強(qiáng)大而靈活,不僅可以識別對網(wǎng)絡(luò)上主機(jī)的攻擊也可以監(jiān)視和記錄攻擊是如何進(jìn)行的。蜜罐可以和入侵檢測IDS一起工作,與 IDS相比,蜜罐的誤報率較低。這是因?yàn)槊酃藜炔惶峁┤魏尉W(wǎng)絡(luò)服務(wù),也沒有任何合法用戶,但并不是網(wǎng)絡(luò)上的空閑設(shè)備。因此,任何流入或者流出蜜罐的網(wǎng)絡(luò)通信都可以是做可疑的,是網(wǎng)絡(luò)正在被攻擊的一種標(biāo)志。

蜜罐的主要目標(biāo)是容忍入侵者攻擊自身,在被攻擊的過程中記錄收集入侵者的攻擊工具、手段、動機(jī)、目的等行為信息。尤其是入侵者使用了新的未知攻擊行為時,收集這些信息,從而根據(jù)其調(diào)整網(wǎng)絡(luò)安全策略,提高系統(tǒng)安全性能。同時蜜罐還具有轉(zhuǎn)移攻擊者注意力,消耗其攻擊資源、意志,間接保護(hù)真實(shí)目標(biāo)系統(tǒng)的作用。

四、蜜罐的分類

蜜罐可以運(yùn)行任何操作系統(tǒng)和任意數(shù)量的服務(wù)。蜜罐根據(jù)交互程度(Level ofInvolvement)的不同可以分為高交互蜜罐和低交互蜜罐。蜜罐的交互程度是指攻擊者與蜜罐相互作用的程度,高交互蜜罐提供給入侵者一個真實(shí)的可進(jìn)行交互的系統(tǒng)。

相反,低交互蜜罐只可以模擬部分系統(tǒng)的功能。高交互蜜罐和真實(shí)系統(tǒng)一樣可以被完全攻陷,允許入侵者獲得系統(tǒng)完全的訪問權(quán)限,并可以以此為跳板實(shí)施進(jìn)一步的網(wǎng)絡(luò)攻擊。相反的,低交互蜜罐只能模擬部分服務(wù)、端口、響應(yīng),入侵者不能通過攻擊這些服務(wù)獲得完全的訪問權(quán)限。

從實(shí)現(xiàn)方法上來分,蜜罐可分為物理蜜罐和虛擬蜜罐。物理蜜罐是網(wǎng)絡(luò)上一臺真實(shí)的完整計(jì)算機(jī),虛擬蜜罐是由一臺計(jì)算機(jī)模擬的系統(tǒng),但是可以響應(yīng)發(fā)送給虛擬蜜罐的網(wǎng)絡(luò)流量。

五、蜜罐防護(hù)過程

蜜罐防護(hù)過程包括誘騙環(huán)境構(gòu)建、入侵行為監(jiān)控、后期處理措施3個階段。

(1)誘騙環(huán)境構(gòu)建:通過構(gòu)建欺騙性數(shù)據(jù)、文件等,增加蜜罐環(huán)境甜度,引誘攻擊者入侵系統(tǒng),實(shí)現(xiàn)攻擊交互目的。交互度高低取決于誘騙環(huán)境仿真度與真實(shí)性,目前主要有模擬環(huán)境仿真和真實(shí)系統(tǒng)構(gòu)建方案。

模擬環(huán)境仿真方案通過模擬真實(shí)系統(tǒng)的重要特征吸引攻擊者,具備易部署優(yōu)勢。利用一種或多種開源蜜罐進(jìn)行模擬仿真,多蜜罐結(jié)合方案有利于不同蜜罐的優(yōu)勢集成;將仿真程序與虛擬系統(tǒng)結(jié)合構(gòu)建蜜罐自定義架構(gòu),提高交互度;對硬件利用模擬器實(shí)現(xiàn)硬件虛擬化,避免實(shí)際硬件破壞。然而,虛擬特性使模擬環(huán)境仿真方案存在被識別風(fēng)險。

真實(shí)系統(tǒng)構(gòu)建方案則采用真實(shí)軟硬件系統(tǒng)作為運(yùn)作環(huán)境,降低識別率,極大提高了攻擊交互度。

在軟件系統(tǒng)方面,采用真實(shí)系統(tǒng)接口真實(shí)主機(jī)服務(wù)、業(yè)務(wù)運(yùn)作系統(tǒng)等,具備較高欺騙性與交互度,但其維護(hù)代價較高且受保護(hù)資源面臨著一定被損害風(fēng)險。在硬件設(shè)備方面,可直接利用真實(shí)設(shè)備進(jìn)行攻擊信息誘捕,如將物理可穿戴設(shè)備作為引誘節(jié)點(diǎn)、以手機(jī)SIM卡作為蜜卡等,通過構(gòu)建真實(shí)軟硬件系統(tǒng)環(huán)境提高誘騙度。在低能耗場景下采用真實(shí)軟硬件設(shè)備引誘攻擊者具有一定優(yōu)勢,然而對于某些數(shù)據(jù)交互頻繁的業(yè)務(wù)系統(tǒng)內(nèi),存在高能耗、不易部署、維護(hù)成本大等缺陷。

(2)入侵行為監(jiān)控:在攻擊者入侵蜜罐系統(tǒng)后,可利用監(jiān)視器、特定蜜罐、監(jiān)控系統(tǒng)等對其交互行為進(jìn)行監(jiān)控記錄,重點(diǎn)監(jiān)控流量、端口、內(nèi)存、接口、權(quán)限、漏洞、文件、文件夾等對象,避免攻擊造成實(shí)際破壞,實(shí)現(xiàn)攻擊可控性。如模塊監(jiān)控、事件監(jiān)控、攻擊監(jiān)控、操作監(jiān)控、活動監(jiān)控等。

上述攻擊入侵行為監(jiān)控中,不同方案的側(cè)重點(diǎn)不同,高交互蜜罐則需更強(qiáng)監(jiān)控力度。由于監(jiān)控范圍無法全面覆蓋,可能導(dǎo)致監(jiān)控缺失后果,致使攻擊者利用監(jiān)控盲區(qū)損害系統(tǒng),同時,較大監(jiān)控范圍易捕捉更多信息,全方位訪問監(jiān)控成為一種相對安全措施。

(3) 后期處理措施:監(jiān)控攻擊行為所獲得數(shù)據(jù),可用于數(shù)據(jù)可視化、流量分類、攻擊分析、攻擊識別、警報生成、攻擊溯源、反向追蹤等。具體處理措施為:提取基礎(chǔ)數(shù)據(jù),以圖表方式展示統(tǒng)計(jì)數(shù)據(jù);分析關(guān)聯(lián)度,提供入侵行為電子證據(jù);分類惡意特征,過濾惡意用戶;分析數(shù)據(jù)包信息,識別潛在安全威脅;利用水平檢測識別攻擊分類,后期處理措施以分析方式,使防御系統(tǒng)分析收集數(shù)據(jù),掌握攻擊信息,實(shí)現(xiàn)改善系統(tǒng)防御方案的良性循環(huán)。

六、蜜礶部署方式

按地理位置分類,蜜罐部署方式可分為單點(diǎn)部署和分布式部署。單點(diǎn)部署將蜜罐系統(tǒng)部署于同一區(qū)域,如工控系統(tǒng)工業(yè)區(qū)、無線網(wǎng)絡(luò)作用域、特定實(shí)驗(yàn)場景模擬區(qū)等,部署難度小,但作用范圍有限,風(fēng)險感知能力弱。

分布式部署則是將蜜罐系統(tǒng)部署于不同地域回,利用分布在不同區(qū)域的蜜罐收集攻擊數(shù)據(jù),因此數(shù)據(jù)收集范圍廣,實(shí)驗(yàn)數(shù)據(jù)全面,能有效感知總體攻擊態(tài)勢,但部署較困難且維護(hù)成本高。

按部署歸屬度劃分,蜜罐部署方式可分為業(yè)務(wù)范圍部署和外部獨(dú)立部署。前者將蜜罐部署于真實(shí)業(yè)務(wù)系統(tǒng)內(nèi),從而提高蜜罐的甜度和交互度。但入侵者可以利用蜜罐作為跳板轉(zhuǎn)向攻擊真實(shí)系統(tǒng),因而需要嚴(yán)格監(jiān)控和數(shù)據(jù)通信隔離。外部獨(dú)立部署即蜜罐與真實(shí)業(yè)務(wù)系統(tǒng)處于空間隔離狀態(tài),降低將蜜罐作為攻擊跳板的風(fēng)險,但誘騙性能較低。

當(dāng)然攻擊們面對蜜罐的誘捕,也不會坐以待斃,所以產(chǎn)生了反蜜罐應(yīng)對措施。

目前蜜罐研究多為工程部署,而較少涉及蜜罐基礎(chǔ)理論。敵手與蜜罐對抗屬于典型的博弈行為,可以將黃開枝、洪穎、羅文宇等人的博弈論應(yīng)用至蜜罐中,通過博弈分析驗(yàn)證,為蜜罐提供理論支撐。利用信令博弈、非合作不完全信息博弈、貝葉斯不完全信息博弈等驗(yàn)證推理蜜罐系統(tǒng)主動性、有效性、約束條件等。

結(jié)論:

隨著網(wǎng)絡(luò)技術(shù)的不斷發(fā)展,網(wǎng)絡(luò)上的攻擊者也越來越多,攻擊手段也曾出不窮,被動防御的更已經(jīng)不能夠完全跟上病毒、木馬的更新速度,總會有漏網(wǎng)之魚。蜜罐的出現(xiàn)改變了網(wǎng)絡(luò)安全防護(hù)的被動局面,從被動接受病毒破壞到主動引誘病毒攻擊獲得信息,蜜罐的主動防御技術(shù)將會越來越受到人們的重視。