前言:Microsoft SQL服務器被黑客入侵,帶寬被竊取,用戶卻無法察覺。信息時代,保障數據安全尤為重要。

黑客通過使用廣告軟件包、惡意軟件,甚至入侵Microsoft SQL Server,將電腦服務器轉換為通過在線的代理服務器,從而產生收入。

為了竊取設備的帶寬,黑客安裝了名為“proxyware”的軟件,該軟件會將設備的可用互聯網帶寬分配為代理服務器,遠程用戶可以將其用于各種任務,如測試、情報收集、內容分發或市場研究。Botters也喜歡用代理服務,因為這樣他們可以訪問未被在線零售商列入黑名單的住宅IP地址。

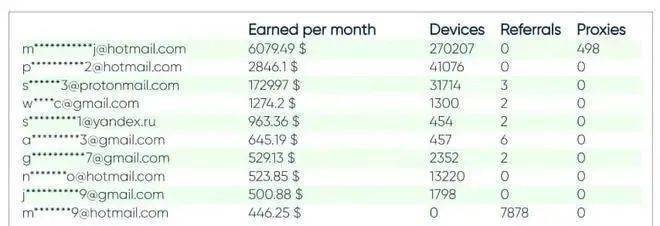

作為共享帶寬的回報,設備所有者可以從向客戶收取的費用中獲得抽成。例如,Peer2Profit服務顯示,用戶通過在數千臺設備上安裝該公司的軟件,每月最高可以賺到6000美元。

黑客通過為用戶設置電子郵件地址來獲得帶寬補償,而用戶可能只會察覺到網絡速度或連接有時會變慢。

Ahnlab公司觀察到,黑客通過捆綁廣告軟件包和其他惡意軟件,為Peer2Profit和IPRoyal等服務安裝了代理軟件。

惡意軟件檢查代理客戶端是否在主機上運行,如果停用,它可以使用 "p2p_start 函數來啟動。

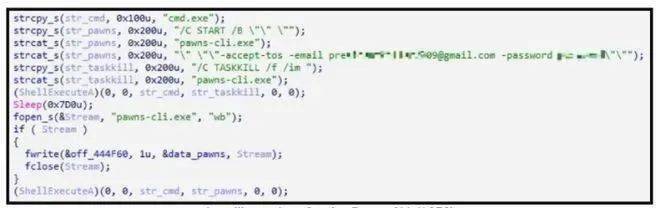

對于 IPRoyal 的 Pawns,惡意軟件更喜歡安裝客戶端的 CLI 版本而不是 GUI 版本,因為其目的是讓該進程在后臺隱蔽地運行。

在最近的觀察中,黑客使用DLL形式的Pawns,以編碼的字符串形式提供他們的電子郵件和密碼,并用 "Initialize ”和 "startMainRoutine "函數來啟動。

在設備上安裝代理軟件后,該軟件會將其添加為可用代理,遠程用戶可以使用它在互聯網上進行任何操作。這也意味著其他黑客可以在受害者不知情的情況下使用這些代理進行非法活動。

感染Microsoft SQL服務器

根據 報告,惡意軟件運營商使用這種方案來創收,還會針對易受攻擊的 MS-SQL 服務器安裝 Peer2Profit 客戶端。

這種情況自 2022 年 6 月上旬以來一直在發生,從受感染系統中檢索到的大多數日志都顯示存在一個名為“sdk.mdf”的 UPX 打包數據庫文件。

在Microsoft SQL服務器更常見的威脅加密貨幣劫持和加密貨幣礦工后臺挖礦,也有黑客通過Cobalt Strike信標將服務器作為進入網絡的樞紐點。

使用代理軟件客戶端背后的原因可能是不被發現,這樣可以獲取更大的利潤。不過,目前還不清楚黑客通過這種方法賺了多少錢。

來源:安全圈