一、背景介紹

永恒之藍是指2017年4月14日晚,黑客團體Shadow Brokers(影子經紀人)公布一大批網絡攻擊工具,其中包含“永恒之藍”工具,“永恒之藍”利用windows系統的SMB漏洞可以獲取系統最高權限。5月12日,不法分子通過改造“永恒之藍”制作了wannacry勒索病毒,英國、俄羅斯、整個歐洲以及中國國內多個高校校內網、大型企業內網和政府機構專網中招,被勒索支付高額贖金才能解密恢復文件。所以如何一下看出Windows計算機是否開啟445危險端口?是否存在永恒之藍漏洞呢?接下來讓我們一起學習!

二、資源裝備

1.安裝好Kali linux的虛擬機一臺;

2.Win7虛擬機一個。

3.整裝待發的小白一個。

專欄

1個月掌握Kali滲透與黑客編程

作者:Kali與編程

99幣

274人已購

查看

三、戰略安排

3.1 配置攻擊方虛擬機的網絡模式為NAT模式,如下圖所示。

3.2 配置目標Win7主機的網絡模式為NAT模式,如下圖所示。

3.3 查看目標Win7主機的IP地址,如下圖所示。

步驟:Win+R/cmd/Enter/ipconfig

3.4 利用Nmap掃描器掃描Win7主機是否開啟445端口,如下圖所示。

命令:nmap Win7主機IP地址

Eg:nmap 192.168.78.160

3.5 實戰操作,如下圖所示。

3.5.1 命令:msfconsole

3.5.2 搜索永恒之藍漏洞模塊,如下圖所示

命令:search ms17-101

3.5.3 使用永恒之藍漏洞模塊,如下圖所示。

命令:use

auxiliary/scanner/smb/amb_ms17_010

3.5.4 查看需要設置的內容,如下圖所示。

命令:show options

3.5.5 設置RHOSTS(目標Win7主機的IP地址),如下圖所示。

命令:set rhosts Win7主機IP地址

Eg:set rhosts 192.168.78.460

3.5.6 查看rhosts是否設置成功,如下圖所示。

命令:show options

3.5.7 如下圖所示,Win7主機的RHOSTS設置成功。

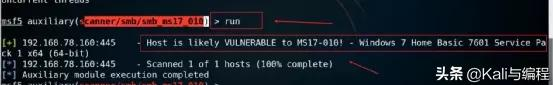

3.5.8 利用漏洞,如下圖所示。

命令:run

3.6 查看Win7主機信息,比對是否利用漏洞成功,如下圖所示。

命令:systeminfo