========== 實驗環境 ==========

windows Server 2003

Windows XP

Kali linux 2020.2

========== 實驗環境 ==========

DHCP地址池耗盡攻擊:

頻繁的發送偽裝DHCP請求,直到將DHCP地址池耗盡!

Kali Linux 2020.2 提前安裝好yersinia

apt-get install yersinia

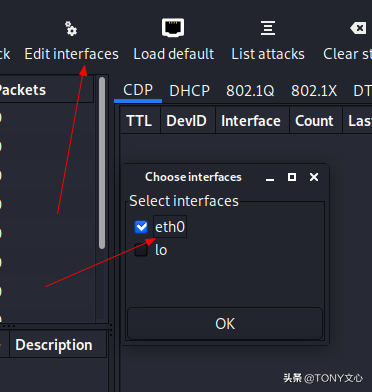

yersinia -G // 啟動圖形化界面

選擇網絡接口:ech0

選擇DHCP攻擊:

一旦DHCP服務器被DISCOVER攻擊,地址池內所有的有效IP都沒法使用,新的用戶就無法獲取IP地址

說明:這里雖然所有的IP地址被占用,但是在DHCP的地址池內沒有顯示

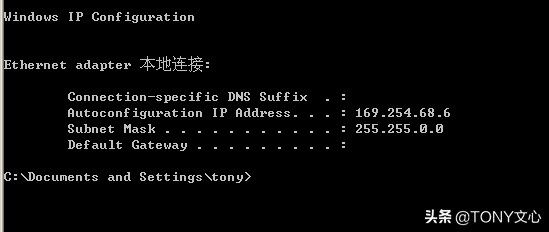

關閉yersinia后,重新獲取IP地址:

防御:

在交換機的端口上做動態mac地址綁定

偽裝DHCP服務器攻擊:

Hacker通過將自己部署為DHCP服務器,為客戶機提供非法IP地址

防御:

在交換機上,除合法的DHCP服務器所在接口外,全部設置為禁止發送DHCP Offer包