PHP 是一種流行的服務(wù)器端腳本語言,用于開發(fā)動態(tài) Web 應(yīng)用程序。但是,與任何其他軟件一樣,PHP Web 應(yīng)用程序也可能遭受安全攻擊。

在本文中,我們將討論 PHP Web 應(yīng)用程序中一些最常見的安全漏洞以及如何避免它們。

1. SQL 注入

SQL 注入是一種攻擊,允許攻擊者將惡意 SQL 代碼注入 Web 應(yīng)用程序。這可用于獲取對數(shù)據(jù)的未經(jīng)授權(quán)的訪問、修改數(shù)據(jù)甚至刪除數(shù)據(jù)。

如何防止 SQL 注入

使用預(yù)處理語句將用戶輸入綁定到查詢。

在將用戶輸入用于查詢之前對其進行轉(zhuǎn)義。

使用白名單方法來驗證用戶輸入。

2. 跨站腳本 (XSS)

XSS 是一種攻擊,允許攻擊者將惡意 JavaScript 代碼注入 Web 應(yīng)用程序。這可用于竊取用戶 Cookie、劫持用戶會話甚至將用戶重定向到惡意網(wǎng)站。

如何防止 XSS

在瀏覽器中顯示所有用戶輸出之前對其進行編碼。

使用內(nèi)容安全策略 (CSP) 來限制可以在頁面上執(zhí)行的腳本類型。

使用 Web 應(yīng)用程序防火墻 (WAF) 來阻止惡意請求。

3. 跨站請求偽造 (CSRF)

CSRF 是一種攻擊,允許攻擊者誘騙用戶向 Web 應(yīng)用程序提交惡意請求。這可用于更改用戶的密碼、轉(zhuǎn)賬或甚至刪除數(shù)據(jù)。

如何防止 CSRF

使用同步化標(biāo)記模式 (CSRF token) 來防止未經(jīng)授權(quán)的請求。

將 Cookie 上的 SameSite 屬性設(shè)置為 Lax 或 Strict。

使用 Web 應(yīng)用程序防火墻 (WAF) 來阻止惡意請求。

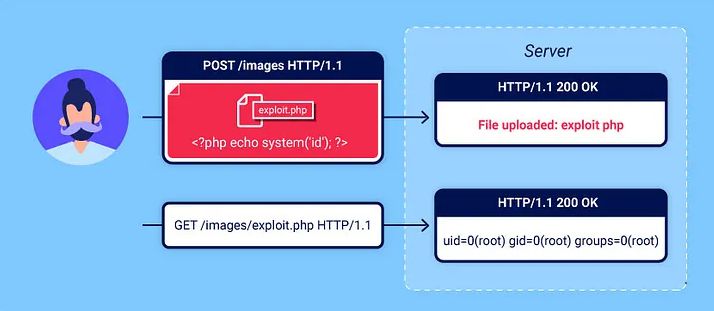

4. 文件上傳漏洞

文件上傳漏洞允許攻擊者將惡意文件上傳到 Web 服務(wù)器。然后,這些文件可用于在服務(wù)器上執(zhí)行任意代碼或獲取對數(shù)據(jù)的未經(jīng)授權(quán)的訪問。

如何防止文件上傳漏洞

在上傳之前驗證文件類型。

使用白名單方法僅允許上傳某些文件類型。

掃描上傳的文件是否存在惡意軟件。

5. 遠(yuǎn)程代碼執(zhí)行 (RCE)

RCE 是一種漏洞,允許攻擊者在 Web 服務(wù)器上執(zhí)行任意代碼。這可以通過利用 Web 應(yīng)用程序中的漏洞或?qū)阂馕募蟼鞯椒?wù)器來完成。

如何防止 RCE

使 Web 應(yīng)用程序及其所有依賴項保持最新。

使用 Web 應(yīng)用程序防火墻 (WAF) 來阻止惡意請求。

禁用可用于執(zhí)行代碼的 PHP 函數(shù),例如 eval() 和 system()。

6. 不安全密碼存儲

不安全密碼存儲可能會導(dǎo)致攻擊者獲得用戶密碼。這可以通過以明文形式存儲密碼或使用弱散列算法來完成。

如何安全地存儲密碼

使用強散列算法,例如 bcrypt 或 Argon2。

在散列密碼之前對其進行加鹽。

將密碼存儲在單獨的數(shù)據(jù)庫表中。

7. 會話劫持

會話劫持是一種攻擊,允許攻擊者竊取用戶的會話 Cookie。這可用于冒充用戶并獲得對他們帳戶的訪問。

如何防止會話劫持

使用安全的會話 Cookie。

在會話 Cookie 上設(shè)置 HttpOnly 標(biāo)志。

使用 Web 應(yīng)用程序防火墻 (WAF) 來阻止惡意請求。

結(jié)論

對于任何 Web 應(yīng)用程序開發(fā)人員來說,安全性都是一個重要的考慮因素。通過了解 PHP Web 應(yīng)用程序中常見的安全漏洞,您可以采取措施防止它們被利用。