導語

最近,微軟發布了一份關于金融黑客組織Octo Tempest的詳細報告。這個組織以其高級社交工程能力而聞名,專門針對從事數據勒索和勒索軟件攻擊的企業。Octo Tempest的攻擊手段不斷演變,目標范圍也不斷擴大,成為了電纜電信、電子郵件、技術服務等組織的目標,并與ALPHV/BlackCat勒索軟件組織合作。本文將介紹Octo Tempest的進化過程、攻擊手段以及如何檢測和防范他們的攻擊。

金融黑客組織Octo Tempest的進化

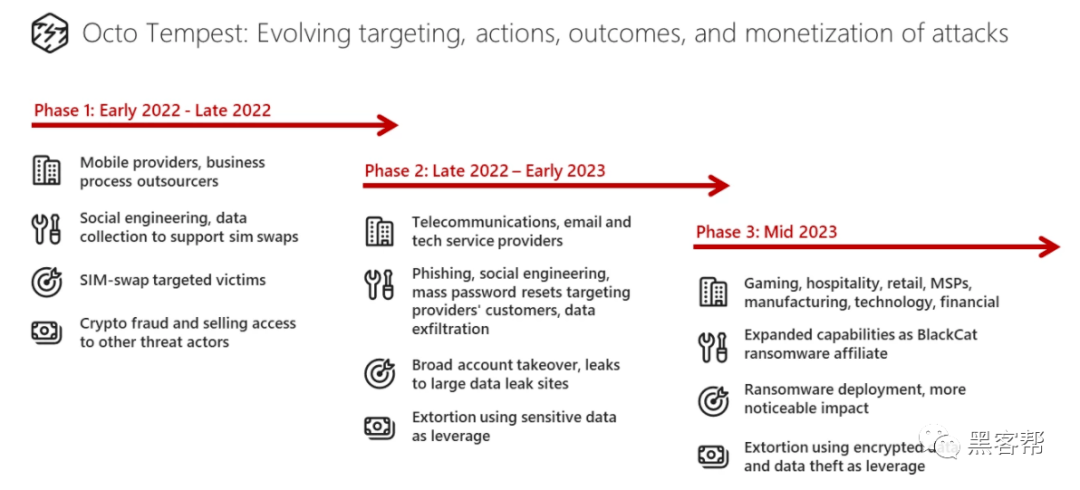

Octo Tempest最初被觀察到出售SIM卡交換并盜取持有加密貨幣資產的高知名度個人賬戶。然而,在2022年底,他們開始采用釣魚、社交工程和大規模重置受侵犯服務提供商客戶密碼等手段。今年早些時候,這個威脅組織對游戲、酒店、零售、制造、技術和金融等行業的公司以及托管服務提供商進行了攻擊。成為ALPHV/BlackCat的合作伙伴后,Octo Tempest開始使用勒索軟件來竊取和加密受害者的數據。

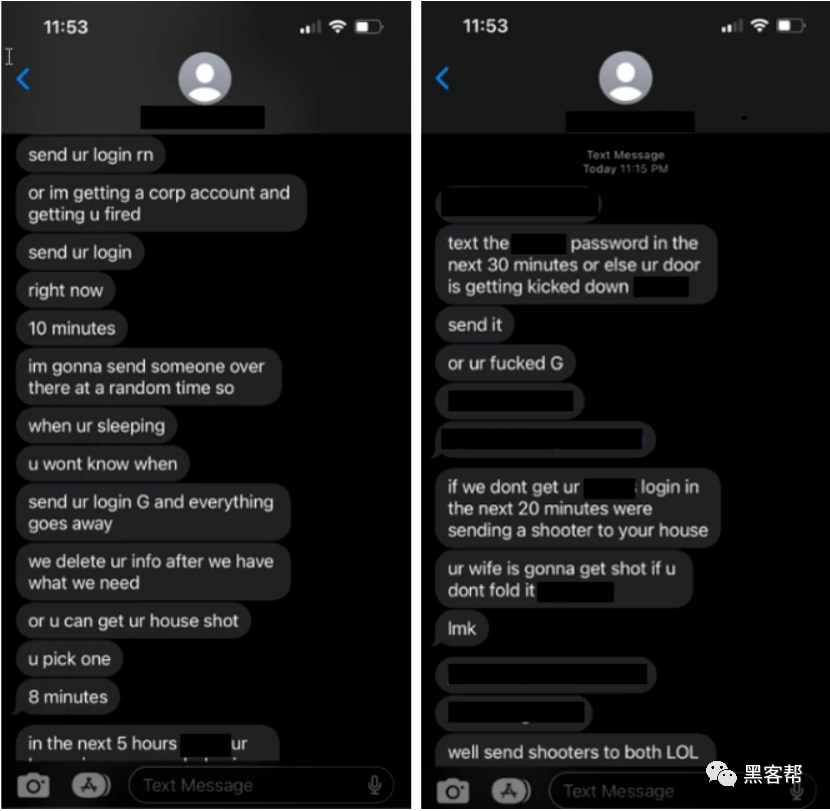

Octo Tempest利用他們積累的經驗構建了更高級和更具攻擊性的攻擊,并開始在竊取數據后勒索受害者。微軟表示,Octo Tempest在某些情況下還使用直接威脅來獲取登錄信息,以推進他們的攻擊。

Octo Tempest的攻擊手段

Octo Tempest是一個組織嚴密的團隊,成員具有廣泛的技術知識和多個操作員。他們通常通過針對技術管理員(如支持和幫助臺人員)的高級社交工程來獲得初始訪問權限。他們研究公司,確定可以模仿的目標,并在電話中模仿個人的語音模式,以欺騙技術管理員執行密碼重置和重置多因素認證(MFA)方法。

一旦獲得足夠的訪問權限,Octo Tempest黑客開始進行偵察階段,枚舉主機和服務,并收集信息,以便濫用合法渠道推進入侵。他們還使用社交工程、SIM卡交換或呼叫轉移等方法來提升權限,并啟動目標賬戶的自助密碼重置。在這一步驟中,黑客使用被入侵的賬戶與受害者建立信任,并展示對公司流程的了解。如果他們擁有經理的賬戶,他們會自己批準增加權限的請求。

只要他們有訪問權限,Octo Tempest就會繼續尋找額外的憑證來擴大攻擊范圍。他們使用Jercretz和TruffleHog等工具自動搜索代碼庫中的明文密鑰、秘密和密碼。為了隱藏自己的行蹤,黑客還攻擊安全人員的賬戶,這使他們能夠禁用安全產品和功能。

根據微軟的說法,Octo Tempest還通過抑制變更警報和修改郵箱規則來隱藏他們在網絡上的存在,以刪除可能引起受害者對入侵的懷疑的電子郵件。

如何檢測和防范Octo Tempest的攻擊

檢測或追蹤Octo Tempest在環境中的活動并不容易,因為他們使用了社交工程、隱形技術和多樣化的工具。然而,微軟的研究人員提供了一系列通用的指導方針,可以幫助檢測惡意活動,包括監控和審查與身份相關的流程、Azure環境和終端設備。

Octo Tempest是一個以金錢為動機的組織,通過竊取加密貨幣、勒索數據或加密系統并索要贖金來實現其目標。

總結

微軟發布的報告揭示了金融黑客組織Octo Tempest的危險性和攻擊手段。這個組織以其高級社交工程能力而聞名,攻擊范圍不斷擴大。為了防范Octo Tempest的攻擊,我們需要加強對身份相關的流程、Azure環境和終端設備的監控和審查。只有保持警惕并采取適當的防護措施,我們才能更好地保護我們的數據和系統安全。